Smart Key Attributes (SKA)

Herausforderung

Trotz kontinuierlicher Erneuerung von Zugriffsberechtigungen sowohl durch die Anwendung als auch durch das Hardware-Sicherheitsmodul (HSM) bleibt ein Schwachpunkt bestehen. Korrupte oder gehackte Client-Anwendungen, die auf das HSM zugreifen, können Schlüssel ausnutzen, selbst wenn die Verbindung vorübergehend unterbrochen ist. Im Gegensatz zu traditionellen Finanzsystemen, die Risiken mit bekannten Gegenparteien und umkehrbaren Transaktionen mindern, erfordern die irreversiblen Transaktionen und anonymen Gegenparteien in der Blockchain verstärkte Schlüsselschutzmaßnahmen, die strengen geschäftlichen und regulatorischen Anforderungen entsprechen.

Lösung

Die Funktion Smart Key Attributes von Securosys ermöglicht eine feinkörnige Autorisierung der Nutzung von privaten Schlüsseln. Dies ermöglicht es Geschäftsanwendungen, Regeln für HSM-Operationen auf Schlüsselbasis festzulegen. Organisationen können Autorisierungsprotokolle an spezifische Geschäftsprozesse anpassen, indem sie Schlüssel mit entsprechenden Regeln versehen.

Wichtig ist, dass diese Regeln innerhalb der sicheren Umgebung eines HSM durchgesetzt werden und von der robusten physischen Trennung und vom Manipulationsschutz profitieren, die auch für die Speicherung der privaten Schlüssel gilt. Diese Funktionen sind gemäß Common Criteria EAL4+ Standards zertifiziert.

Hauptvorteile

Hochgradig anpassbare Autorisierungsregeln

SKA bietet unvergleichliche Flexibilität bei der Definition von Autorisierungsregeln für Geschäftsprozesse. Diese Attribute profitieren von demselben robusten Schutz wie die Schlüssel selbst und gewährleisten umfassende Sicherheit.

Swiss-made

Entworfen, entwickelt und hergestellt in der Schweiz, erfüllt SKA strenge Qualitätsstandards und gewährleistet Zuverlässigkeit und Vertrauenswürdigkeit.

Anwendungsfälle

Schutz digitaler Identitäten

Viele Organisationen speichern private Schlüssel unsicher und riskieren damit unbefugten Zugriff. Die Verwendung von HSMs mit SKA gewährleistet eine robuste Schlüsselverwaltung in einer manipulationssicheren Umgebung, schützt digitale Identitäten vor Cyber-Bedrohungen und verbessert die Einhaltung von Vorschriften.

Schutz digitaler Identitäten

Viele Organisationen speichern private Schlüssel unsicher und riskieren damit unbefugten Zugriff. Die Verwendung von HSMs mit SKA gewährleistet eine robuste Schlüsselverwaltung in einer manipulationssicheren Umgebung, schützt digitale Identitäten vor Cyber-Bedrohungen und verbessert die Einhaltung von Vorschriften.

Signaturdienste gemäß eIDAS

SKA ermöglicht es Endbenutzern, ihre Signaturschlüssel zu kontrollieren, und ermöglicht QTSPs (Qualified Trust Service Providers) die Bereitstellung sicherer Remote-Signaturdienste, die den eIDAS-Vorschriften entsprechen und rechtsgültige und sichere elektronische Signaturen für Remote-Transaktionen gewährleisten.

Signaturdienste gemäß eIDAS

SKA ermöglicht es Endbenutzern, ihre Signaturschlüssel zu kontrollieren, und ermöglicht QTSPs (Qualified Trust Service Providers) die Bereitstellung sicherer Remote-Signaturdienste, die den eIDAS-Vorschriften entsprechen und rechtsgültige und sichere elektronische Signaturen für Remote-Transaktionen gewährleisten.

Sicherheit von Bank- und Fintech-Transaktionen

Traditionelle Banksysteme sind anfällig für Risiken durch kompromittierte Software und erfordern strenge Compliance-Maßnahmen für Transaktionen. SKA ermöglicht die Durchsetzung von Compliance-Regeln als Schlüsselattribute, schützt Transaktionen und erhöht das Vertrauen in Investitionen in digitale Vermögenswerte.

Sicherheit von Bank- und Fintech-Transaktionen

Traditionelle Banksysteme sind anfällig für Risiken durch kompromittierte Software und erfordern strenge Compliance-Maßnahmen für Transaktionen. SKA ermöglicht die Durchsetzung von Compliance-Regeln als Schlüsselattribute, schützt Transaktionen und erhöht das Vertrauen in Investitionen in digitale Vermögenswerte.

Verwandte Produkte

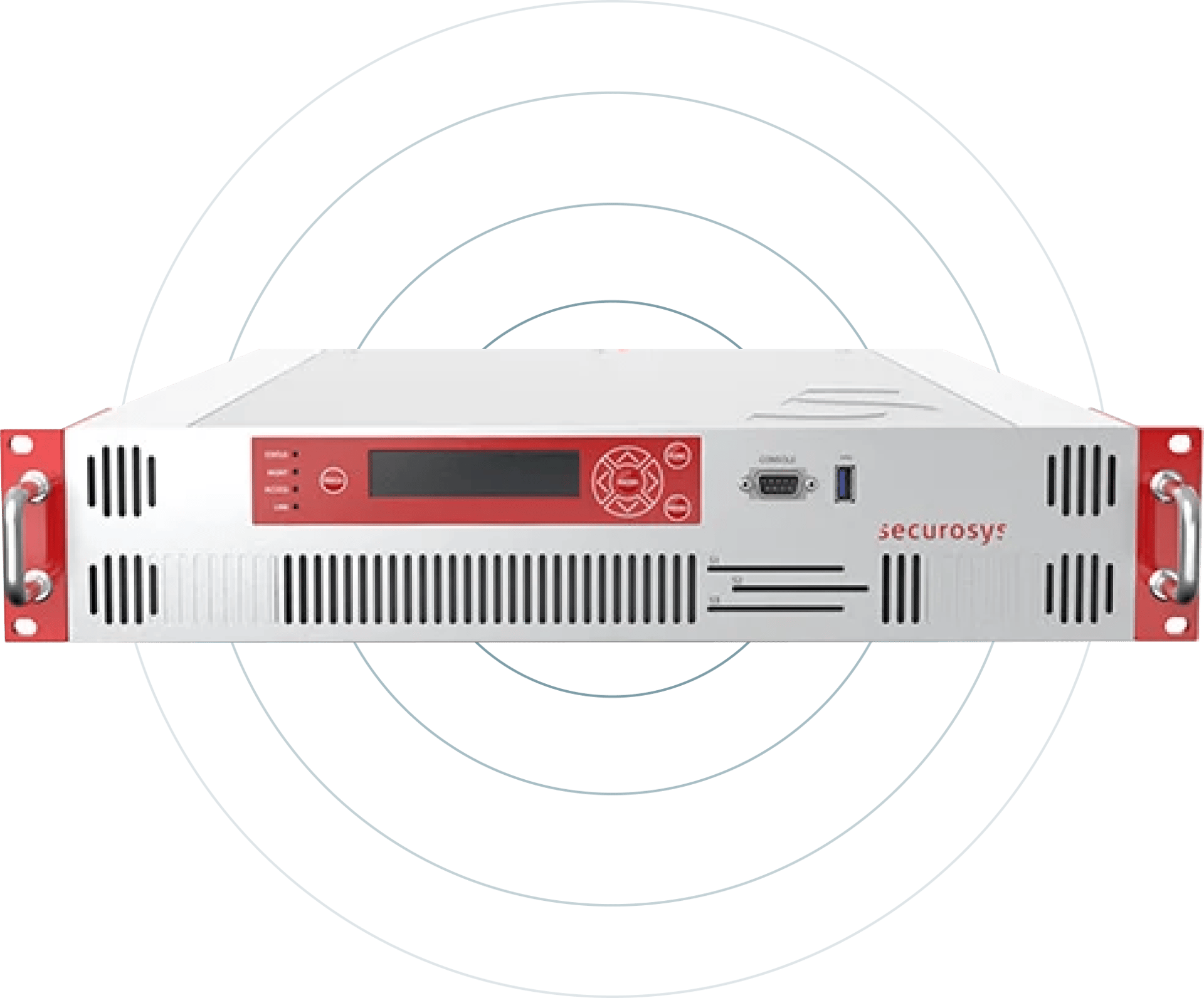

Übersicht Primus HSM

Erlangen Sie volle Souveränität über Ihre Daten mit dem Securosys Primus HSM und stellen Sie höchste Sicherheitsstandards sicher.

Übersicht Primus HSM

Erlangen Sie volle Souveränität über Ihre Daten mit dem Securosys Primus HSM und stellen Sie höchste Sicherheitsstandards sicher.

Primus Blockchain HSM

Verbesserung der Blockchain-Sicherheit und des Schutzes von Krypto-Assets

Primus Blockchain HSM

Verbesserung der Blockchain-Sicherheit und des Schutzes von Krypto-Assets

Transaction Security Broker

Einzigartige Transaktionssicherheit für Finanz- und digitale Vermögenswertanwendungen

Transaction Security Broker

Einzigartige Transaktionssicherheit für Finanz- und digitale Vermögenswertanwendungen

CloudHSM

CloudHSM bietet einen nahtlosen, sicheren und kostengünstigen Weg, um die vollständige Einhaltung von Datensicherheitsanforderungen und -vorschriften zu erreichen.

CloudHSM

CloudHSM bietet einen nahtlosen, sicheren und kostengünstigen Weg, um die vollständige Einhaltung von Datensicherheitsanforderungen und -vorschriften zu erreichen.

Branchentrends und bevorstehenden Veranstaltungen.